Infraestructuras de clave pública (PKI) Son necesarias para verificar la identidad de diferentes personas, dispositivos y servicios. En resumen, las PKI van mucho más allá del uso de identificadores de usuario y contraseñas, y emplean tecnologías criptográficas como firmas y certificados digitales para crear credenciales únicas que pueden validarse sin lugar a dudas y a gran escala.

Antes de profundizar en la demanda de PKI moderna, entendamos:

¿Qué es PKI?

PKI Significa Infraestructura de Clave Pública. La Infraestructura de Clave Pública es una solución donde, en lugar de usar un ID de correo electrónico y una contraseña para la autenticación, se utilizan certificados. La PKI también cifra la comunicación mediante... cifrado asimétrico, que utiliza claves públicas y privadas. La PKI gestiona certificados y claves, creando un entorno altamente seguro que también puede ser utilizado por usuarios, aplicaciones y otros dispositivos. La PKI utiliza certificados X.509 y claves públicas, donde la clave se utiliza para la comunicación cifrada de extremo a extremo, de modo que ambas partes generen confianza mutua y comprueben su autenticidad.

PKI privada y pública

Las organizaciones que intentan desarrollar un plan de infraestructura de clave pública (PKI) a menudo se enfrentan a la elección entre PKI pública y privada.

Hoy en día, la mayoría de las organizaciones adoptan un enfoque híbrido, utilizando una combinación de certificados digitales de CA públicas y privadas. Como resultado, se ha vuelto mucho más difícil saber cuántos certificados se tienen, dónde se encuentran y si cumplen con las normativas. Si bien seguir las mejores prácticas es obligatorio al implementar una solución, resulta prácticamente imposible cuando se está demasiado ocupado buscando a los propietarios de las aplicaciones para renovar los certificados o recuperarse de la última interrupción.

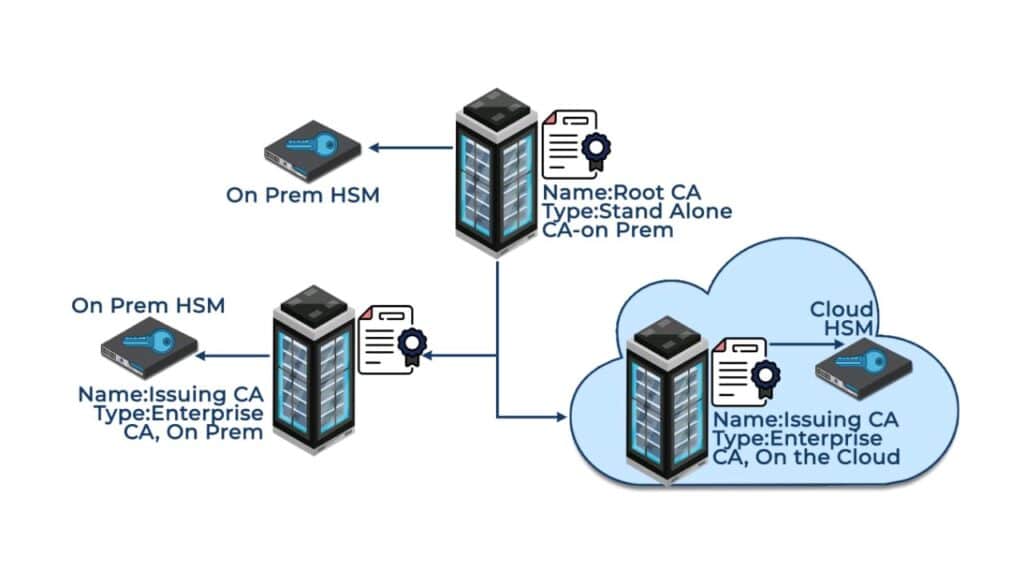

Anteriormente, el equipo de TI de una organización tenía que sentarse y discutir el CA Jerarquía (de dos o tres niveles) de su infraestructura PKI. Hoy en día, con tantas PKI implementadas y gestionadas con éxito, es más fácil comprender qué jerarquía debería implementar una organización según sus necesidades comerciales. Actualmente, la mayoría de las implementaciones de PKI son de dos niveles. La arquitectura de tres niveles solo se aplica cuando existe un requisito técnico o industrial específico de la organización. Actualmente, como práctica habitual, también es importante implementar HSM para almacenar claves privadas y proteger a las CA, ya que los atacantes han comprendido el valor de usar claves privadas para vulnerar las redes empresariales.

En este artículo hablaremos sobre las demandas modernas de PKI, como por ejemplo: ¿su PKI satisface todas sus necesidades?, ¿para qué la utiliza?, etc.

Modernice su PKI

La PKI es una de las herramientas de seguridad más importantes para una organización. A medida que los casos de uso aumentan, es fundamental que la organización cuente con la experiencia necesaria para mantener la PKI en funcionamiento de forma segura.

Encryption Consulting tiene la experiencia adecuada y ayuda a los clientes a implementar o migrar de una PKI tradicional a una PKI totalmente administrada, o a una plataforma PKI-as-a-Service altamente escalable en la nube.

Un nuevo enfoque basado en la nube para PKI

La consultoría de cifrado ayuda a construir y gestionar la infraestructura PKI en la nube según las necesidades del negocio del cliente. En un modelo PKI de dos niveles, la CA raíz está desconectada y se mantiene local, mientras que la CA emisora reside en la nube. En el enfoque que se describe a continuación, la CA raíz está desconectada y se mantiene local. También se implementaron dos CA emisoras: una local y la otra en la nube. La CA local se centrará en la seguridad de los recursos fuera de la nube (como la autenticación de estaciones de trabajo, etc.) y la otra CA emisora se centrará en los recursos en la nube. Las claves se protegen en HSM.

A diferencia de sus contrapartes locales, las PKI basadas en la nube son servicios de PKI alojados externamente que proporcionan capacidades de PKI bajo demanda. Este enfoque en la nube reduce drásticamente la carga financiera, de recursos y de tiempo para las organizaciones, al eliminar la necesidad de implementar infraestructura internamente. El proveedor de servicios gestiona todo el mantenimiento continuo de la PKI, garantizando al mismo tiempo la escalabilidad y la disponibilidad, ofreciendo un servicio eficiente y sin complicaciones.

La escalabilidad para adaptarse a las crecientes necesidades de la organización es otra ventaja. El proveedor de servicios gestiona todos los requisitos adicionales (instalación de software, hardware, copias de seguridad, recuperación ante desastres y demás infraestructura) que, de otro modo, se convertirían en una carga para los propietarios de soluciones PKI locales.

Para obtener más información sobre PKI basada en la nube, visite:

www.encryptionconsulting.com/arquitectura-de-infraestructura-de-clave-pública-basada-en-la-nube/

Las ventajas de PKI como servicio

- Reduce costos y complejidad

Con PKI como servicio se ofrece una implementación más rápida de su infraestructura de PKI, menos problemas dentro del horario laboral, reducción del gasto en PKI interna y evaluaciones y capacitaciones periódicas de PKI.

Mejore la postura de seguridad con una PKI confiable y de raíz privada implementada con las mejores prácticas de la industria. - Experto en seguridad dedicado

Se asignarán expertos en seguridad al servicio, que ofrecerán un soporte consistente y flexible para satisfacer los requisitos y demandas del cliente.

Un experto en seguridad dedicado también ofrece una reducción del tiempo y la frustración invertidos en tareas relacionadas con PKI, como el mantenimiento de CA y CRL. - Escalabilidad y flexibilidad

Proporciona observaciones y recomendaciones sobre iniciativas actuales y futuras para ayudar a lograr las capacidades del estado futuro deseado.

Integre su PKI con dispositivos y aplicaciones utilizando API REST, integraciones de complementos y protocolos de inscripción estándar.

SERVICIOS ADICIONALES

Encryption Consulting también puede ofrecer servicios adicionales relacionados con la CA raíz, tales como:

- Fichajes sub CA

- Asesoramiento sobre la gestión del ciclo de vida de los certificados de CA raíz y sub CA (por ejemplo, algoritmos hash / algoritmos criptográficos)

- Asesoramiento sobre perfiles de políticas y certificados

- Mantenimiento de raíces

- Migración/transferencia de raíz

PKI administrada de Encryption Consulting

Encryption Consulting LLC (EC) descargará por completo el entorno de infraestructura de clave pública, lo que significa que EC se encargará de construir la infraestructura de PKI para liderar y administrar el entorno de PKI (local, PKI en la nube, infraestructura de PKI híbrida basada en la nube) de su organización.

Encryption Consulting implementará y dará soporte a su PKI mediante un conjunto de procedimientos y procesos auditados completamente desarrollados y probados. No se requerirán derechos de administrador para su Active Directory, y usted siempre tendrá el control de su PKI y sus procesos de negocio asociados. Además, por razones de seguridad, las claves de la CA se guardarán en... FIP140-2 HSM de nivel 3 alojados en su centro de datos seguro o en nuestro centro de datos de Encryption Consulting en Dallas, Texas.

Conclusión

La PKI como servicio de Encryption Consulting, o PKI gestionada, le permite obtener todos los beneficios de una PKI bien gestionada sin la complejidad operativa ni el coste de operar el software y el hardware necesarios. Sus equipos mantienen el control necesario sobre las operaciones diarias, al tiempo que delegan las tareas administrativas a un equipo de confianza de expertos en PKI.