- CRL-partitionering voor efficiënte intrekking op schaal

- Verwijdering van de 4KB-extensielimiet: meer beleidsflexibiliteit

- Verbeteringen in ADCS-auditregistratie voor dieper inzicht in beveiligingsactiviteiten

- Nieuwe velden in gebeurtenis-ID 4886 - Certificaataanvraag ontvangen

- Nieuwe velden in gebeurtenis-ID 4887 – Certificaat uitgegeven

- Nieuwe velden in gebeurtenis-ID's 4886 tot en met 4889 – Algemene verbeteringen

- Bijgewerkte ADCS-hardingsrichtlijnen van Microsoft

- Operationele overwegingen voor ondernemingen

- Hoe encryptieconsultancy kan helpen

- Bent u klaar om uw ADCS-omgeving te beveiligen en te moderniseren?

Microsoft heeft substantiële updates onthuld voor Active Directory-certificaatservices (ADCS), wat cruciale verbeteringen oplevert op het gebied van schaalbaarheid, prestaties, controleerbaarheid en beveiliging. Deze verbeteringen markeren een significante evolutie in het beheer van bedrijfscertificaten, met name essentieel voor organisaties die vertrouwen op ADCS ter ondersteuning van identiteitsborging, beveiligde communicatie en bescherming van gevoelige gegevens via Publieke Sleutel Infrastructuur (PKI) services.

In onze blog bespreken we de belangrijkste functies die in recente releases zijn geïntroduceerd. We geven een technisch overzicht van hun mogelijkheden en de implicaties voor bedrijfsomgevingen.

CRL-partitionering voor efficiënte intrekking op schaal

Traditioneel gezien is het beheer Certificaatintrekkingslijsten (CRL's) in grootschalige omgevingen inefficiënt en bandbreedte-intensief is geweest. Clients die een certificaat valideerden, werden gedwongen de volledige CRL te downloaden, zelfs als er maar één was. ingetrokken certificaat verificatie vereist. Dit verouderde ontwerp vormde een uitdaging voor schaalbaarheid in omgevingen met een hoge certificaatomzet of beperkte netwerkbronnen.

De nieuwe aanpak

Microsoft pakt dit aan met CRL-partitionering, een langverwachte functie die slimmere, meer gedetailleerde verwerking van intrekkingen introduceert:

- Gepartitioneerde CRL's:De monolithische CRL kan nu worden verdeeld in meerdere partities op basis van certificaatserienummers.

- Gerichte downloads:Clients vragen alleen de relevante partitie van de CRL op die nodig is voor het valideren van een certificaat.

- Verminderde bandbreedte en latentie: Aanzienlijke verbeteringen in de prestaties voor validatiebewerkingen, met name in omgevingen met beperkte bandbreedte of hoogfrequente validaties (bijv. load balancers, VPN's of grote gebruikersbases).

CRL-partitionering is achterwaarts compatibel en ontworpen om samen te bestaan met bestaande mechanismen zoals Online Certificaat Status Protocol (OCSP)Microsoft maakt dual publishing mogelijk, waarbij zowel de monolithische CRL als de partities tegelijkertijd beschikbaar zijn. Dit zorgt voor een naadloze overgang en operationele continuïteit.

Stapsgewijze handleiding voor het inschakelen van CRL-partitionering

Om CRL-partitie in te schakelen, volgt u de volgende stappen:

-

Voer de volgende opdracht uit om de CRL-partitioneringsvlag in te schakelen:

certutil -setreg ca\CRLFlags +0x00400000 -

Stel het maximale aantal partities in:

Met deze opdracht definieert u hoeveel CRL-partities u wilt behouden (bijv. 10):

certutil -setreg ca\CRLMaxPartitions 10 -

Start de CA-service opnieuw:

Voer de volgende opdrachten uit om de wijzigingen toe te passen:

net stop certsvc

net start certsvc

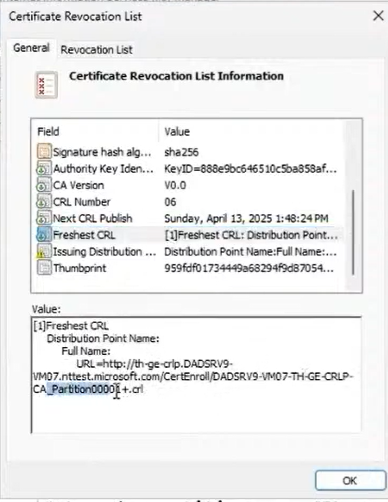

De onderstaande afbeelding toont de eigenschappen van een gepartitioneerde CRL. Hierin wordt het geconfigureerde CRL-distributiepunt voor een specifieke partitie weergegeven. Hiermee wordt gevalideerd dat clients de juiste CRL-bestanden kunnen vinden en downloaden.

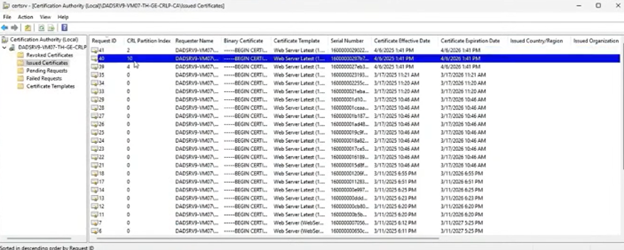

De onderstaande afbeelding toont de beheerconsole van de certificeringsinstantie, met daarop aangegeven hoe uitgegeven certificaten nu worden toegewezen aan verschillende CRL-partitie-indexen. Dit bevestigt dat de functie voor CRL-partitionering actief is.

Verwijdering van de 4KB-extensielimiet: meer beleidsflexibiliteit

Eerdere versies van ADCS legden een limiet van 4 KB op voor certificaatuitbreidingen, waardoor de complexiteit van certificaatmetagegevens en beleidsinformatie die in het certificaat konden worden opgenomen, werd beperkt.

Nu deze beperking is opgeheven, kunnen organisaties:

- Definieer complexe certificaatbeleidsregels die aansluiten bij specifieke beveiligings- of zakelijke vereisten.

- Integreer aangepaste extensies, waaronder geavanceerde identiteitskenmerken of hardwarespecifieke markeringen.

- Zorg dat u voldoet aan veranderende standaarden en toekomstbestendige cryptografische schema's, zoals die nodig zijn voor post-kwantumcryptografie.

Deze verbetering brengt ADCS in lijn met de mogelijkheden van moderne Certificaatautoriteiten en maakt de weg vrij voor een grotere acceptatie in hybride, cloud-native en IoT-gestuurde infrastructuren.

Voer de volgende opdrachten uit om voeg 0x1000 toe aan de registersleutelwaarde van DBFlags en start ADCS opnieuw op:

certutil -setreg DBFlags +0x1000

net stop certsvc && net start certsvc

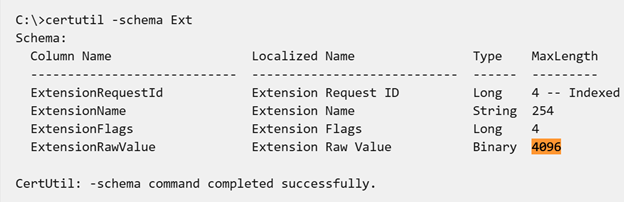

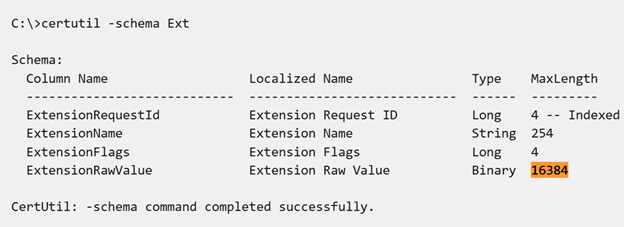

Om de limietinstellingen te verifiëren, voert u de volgende opdrachten uit en controleert u de eigenschap MaxLength van ExtensionRawValue in de uitvoer:

Verbeteringen in ADCS-auditregistratie voor dieper inzicht in beveiligingsactiviteiten

Beveiligingsteams hebben gedetailleerde controletrajecten nodig voor digitaal certificaat Operations ter ondersteuning van compliance, incidentrespons en forensisch onderzoek. Om deze behoefte te erkennen, heeft Microsoft verbeterde auditlogging geïntroduceerd in Windows Server 2025 voor ADCS.

| Gebeurtenis-id | Gebeurtenis Overzicht |

| 4886 | Certificaatservices een certificaataanvraag ontvangen. Verzoek-ID: %honderd Aanvrager: %honderd Attributen: %honderd |

| 4887 | Certificaatservices een certificaataanvraag goedgekeurd en een certificaat uitgereikt. Verzoek-ID: %honderd Aanvrager: %honderd Attributen: %honderd Planning: %honderd SKI: %honderd Onderwerp: %honderd |

| 4888 | Certificaatservices een certificaataanvraag afgewezen. Verzoek-ID: %honderd Aanvrager: %honderd Attributen: %honderd Planning: %honderd SKI: %honderd Onderwerp: %honderd |

| 4889 | Certificaatdiensten stellen de status van een certificaataanvraag in behandeling. Verzoek-ID: %honderd Aanvrager: %honderd Attributen: %honderd Planning: %honderd SKI: %honderd Onderwerp: %honderd |

Nieuwe velden in gebeurtenis-ID 4886 – Certificaataanvraag ontvangen

| Veldnaam | Beschrijving |

| Onderwerp (van CSR) | Geeft de onderwerpwaarde weer die is opgehaald uit de Certificate Signing Request (CSR), indien beschikbaar. |

| SAN (van CSR) | Verwijst naar de SAN-extensie (Subject Alternative Name) die is verkregen van de CSR, indien aanwezig. |

| Gevraagde sjabloon | Geeft de naam van de certificaatsjabloon op zoals opgegeven in de aanvraag, als een sjabloonuitbreiding van versie 2 of als een sjablooneigenschap/kenmerk van versie 1. |

| RequestOSVersion | Geeft de versie van het besturingssysteem van de client aan met behulp van het kenmerk szOID_OS_VERSION. Raadpleeg sectie 2.2.2.7.1 van [MS-WCCE] voor meer informatie. Let op: Door de klant verstrekt; niet gebruikt voor het nemen van beveiligingsbeslissingen. |

| RequestCSPProvider | Geeft de Cryptographic Service Provider (CSP) aan die is gebruikt om het sleutelpaar te genereren, geïdentificeerd via het kenmerk szOID_ENROLLMENT_CSP_PROVIDER. Zie sectie 2.2.2.7.2 van [MS-WCCE]. Let op: Door de klant verstrekt; niet bedoeld voor het nemen van beveiligingsbeslissingen. |

| VerzoekClientInfo | Legt aanvullende cliëntgegevens vast via het kenmerk szOID_REQUEST_CLIENT_INFO. Zie paragraaf 2.2.2.7.4 van [MS-WCCE]. Let op: Door de klant verstrekt; niet gebruikt voor beveiligingsbeslissingen. |

Nieuwe velden in Event ID 4887 – Certificaat uitgegeven

| Veld | Beschrijving |

| Onderwerp Alternatieve Naam | Bevat de SAN-extensiewaarden in het uitgegeven certificaat, indien aanwezig. |

| Certificaat sjabloon | Geeft de naam aan van het certificaatsjabloon dat tijdens de uitgifte is gebruikt. |

| Serienummer | Geeft het unieke serienummer weer dat aan het uitgegeven certificaat is toegewezen. |

Nieuwe velden in gebeurtenis-ID's 4886 tot en met 4889 – Algemene verbeteringen

| Veld | Beschrijving |

| Authenticatieservice | Geeft de authenticatieservice aan die in de aanvraag wordt gebruikt. Waarden kunnen 'NTLM', 'Kerberos' en 'Schannel' zijn, zoals gedefinieerd door de constanten van de RPC-authenticatieservice. |

| Authenticatieniveau | Geeft het authenticatieniveau weer dat in de aanvraag is toegepast. Geregistreerde waarden kunnen "Standaard", "Geen", "Verbinden", "Oproep", "Pakket", "Integriteit" of "Privacy" zijn, gebaseerd op RPC-standaarden. |

| DCOM of RPC | Geeft aan of de aanvraag is gedaan via "DCOM" of "RPC". "RPC" wordt gebruikt voor aanvragen via protocollen zoals [MS-ICPR]; anders wordt "DCOM" geregistreerd. |

Deze uitgebreide logs vergroten de zichtbaarheid aanzienlijk en maken het volgende mogelijk:

- Detectie van anomalieën, zoals het opsporen van verdachte SAN-waarden of het ongeoorloofd uitgeven van sjablonen met hoge privileges (bijvoorbeeld domeincontrollercertificaten)

- Correlatie van gebeurtenissen in systemen voor analyse van de grondoorzaak

- Auditgereedheid voor raamwerken zoals ISO 27001, NIST, PCI DSS en andere

Beveiligingsteams kunnen nu proactief de patronen van certificaatuitgifte monitoren en basislijnen hiervoor opstellen. Zo kunnen interne bedreigingen en verkeerde configuraties vroegtijdig worden opgespoord.

Bijgewerkte ADCS-hardingsrichtlijnen van Microsoft

Certificeringsinstanties (CA's) vertegenwoordigen Tier 0-middelen binnen een bedrijfsnetwerk, waardoor hun bescherming topprioriteit heeft. De beveiligingsrichtlijnen van Microsoft voor ADCS zijn bijgewerkt om rekening te houden met moderne bedreigingsvectoren en aanvalstechnieken.

Belangrijkste aanbevelingen voor het beveiligen van certificeringsinstanties

-

Bescherm de privésleutel van de CA met een Hardware Security Module (HSM)

- Gebruik FIPS 140-2 Level 3-compatibele HSM's om sleutelisolatie af te dwingen

-

Minimaliseer het CA-aanvalsoppervlak

- Verwijder ongebruikte certificaatsjablonen

- De minste privileges afdwingen voor sjablooninschrijving

- Schakel de levering in het verzoek uit, tenzij strikt gecontroleerd

-

Verhard netwerktoegang

- HTTPS afdwingen voor webinschrijvingsservices

- Uitgebreide bescherming toepassen voor authenticatie

- Implementeer mitigaties van KB5005413 om het risico van NTLM-relay te verminderen

-

Controleer en roteer referenties

- Controleer regelmatig de ACL's op sjablonen en CA-objecten

- Controleer de inschrijvingsactiviteiten op anomalieën

Zelfs kleine misstappen, zoals te permissieve sjablonen of ongecontroleerde roltoegang, kunnen leiden tot verhoogde bevoegdheden of een inbreuk op de CA.

Belangrijkste aanbevelingen voor het beveiligen van certificaatsjablonen

Beperk de machtigingen voor inschrijving en automatische inschrijving

Te permissieve certificaatsjablonen zijn een van de gemakkelijkste manieren om lateraal in een domein te bewegen en misbruik te maken van deze mogelijkheden. Dit komt doordat sjablonen die 'elke geverifieerde gebruiker of domeingebruiker' toestaan zich in te schrijven, misbruikt kunnen worden om hogere privileges te verkrijgen. Daarom moeten de volgende punten worden geïmplementeerd:

- Verwijder brede groepen zoals 'Geverifieerde gebruikers' of 'Domeingebruikers' uit de machtigingen voor Inschrijven of Automatisch Inschrijven.

- Certificaatmachtigingen mogen alleen worden toegewezen aan een specifieke set beveiligingsgroepen of specifieke accounts, zoals het IT-beveiligingsteam of bepaalde apparaten.

Publiceer alleen de ‘noodzakelijke’

Sommige certificaatsjablonen die voor oude projecten of tests zijn gemaakt, stapelen zich na verloop van tijd op omdat ze nooit worden gebruikt. Maar elk gepubliceerd certificaatsjabloon fungeert als een potentiële aanvalsvector. Dit komt doordat ongebruikte sjablonen mogelijk verouderde instellingen of zwakke machtigingen hebben, waardoor aanvallers toegang krijgen. Daarom worden de volgende procedures aanbevolen:

- De normale auditing van sjablonen om het doel en de noodzaak van de sjablonen te begrijpen.

- Voor sjablonen met een hoge gevoeligheid zoals Inschrijvingsagent or Sleutelherstelagent, publiceer ze alleen als dat nodig isen schakel ze daarna uit.

- Gebruik tijdens de CA-installatie LoadDefaultTemplates=0 in het bestand CAPolicy.inf om te voorkomen dat de standaardsjablonen automatisch worden gepubliceerd.

Het beveiligen van de sjablonen met de optie ‘Aanleveren op aanvraag’

De Politia Militar hield zelfs tijdens de pre-carnaval festiviteiten de zaken al nauwlettend in de gaten. “levering op aanvraag” Met deze optie kunnen gebruikers de gewenste onderwerpnaam op hun certificaat vermelden. Het kan echter ook een aanvaller in staat stellen om een willekeurige naam op te geven, waardoor ze een certificaat kunnen aanvragen voor iemand zoals een domeinbeheerder of een domeincontroller en dit vervolgens kunnen gebruiken om de identiteit te imiteren. Om dit te voorkomen, moeten de volgende instellingen worden geïmplementeerd:

- Geef deze toestemming alleen aan accounts met hoge rechten.

- Zorg voor extra controlelagen, waaronder de volgende:

- Goedkeuringsworkflows van managers,

- Geautoriseerde handtekeningen,

- Strikte monitoring en beoordeling

- Implementeer verbeterde auditprocessen om bij te houden wie wat aanvraagt, vooral in het geval van gevoelige certificaten.

Operationele overwegingen voor ondernemingen

Organisaties moeten nu al beginnen met de planning om deze verbeteringen te implementeren. De belangrijkste stappen zijn:

- Update monitoring en SIEM hulpmiddelen om nieuwe auditgebeurtenissen en velden te parseren

- Controleer certificaatsjablonen en verwijder of verscherp de toegang tot gevoelige sjablonen

- Plan en test CRL-partitionering in labomgevingen vóór de productie-uitrol

- Implementeer sleutelopslagbeleid afgestemd op hardware-ondersteunde vertrouwensmodellen

- Controleer het NTLM-gebruik bij het uitgeven van certificaten en authenticatie ter voorbereiding op afschaffing

Hoe encryptieconsultancy kan helpen

Het upgraden en versterken van ADCS is complex maar essentieel. Bij Encryption Consulting zijn we gespecialiseerd in het helpen van organisaties zoals de uwe bij het identificeren en beperken van beveiligingsrisico's door middel van PKI-beoordelingen op maat. Ons team van experts kan een strategie op maat bieden om uw PKI-architectuur te beschermen tegen opkomende bedreigingen, zodat uw data en infrastructuur veilig blijven. Ons volledige aanbod van Public Key Infrastructure (PKI)-diensten helpt u uw digitale assets te beschermen en de algehele beveiliging van uw organisatie te verbeteren.

Voor wie op zoek is naar een hands-off oplossing, biedt onze PKI as a Service (PKIaaS) alle voordelen van PKI, zonder de last van intern beheer. We garanderen vier parameters:

- Schaalbaarheid: Wij helpen uw PKI-infrastructuur groeien naarmate uw bedrijf groeit.

- Kostenefficiëntie: Wij beperken de overheadkosten door het onderhoud van de infrastructuur uit te besteden.

- Beveiliging: Wij zorgen ervoor dat uw organisatie compliant en veilig blijft met up-to-date PKI-beheer.

- Compliance: Wij zorgen ervoor dat uw oplossing voldoet aan alle wettelijke vereisten.

Met PKIaaS van Encryption Consulting kunt u zich richten op uw kernactiviteiten, terwijl wij de complexiteit van PKI-beheer afhandelen.

Laat ons u de gemoedsrust bieden die voortkomt uit de wetenschap dat uw digitale vertrouwens- en beveiligingsbehoeften in deskundige handen zijn. Neem vandaag nog contact met ons op via info@encryptionconsulting.com om te ontdekken hoe wij uw organisatie kunnen helpen beschermen tegen cyberdreigingen.

Bent u klaar om uw ADCS-omgeving te beveiligen en te moderniseren?

Laat ons u helpen optimaal te profiteren van de nieuwste ADCS-ontwikkelingen. Neem contact op met onze adviseurs voor encryptie door een e-mail te sturen naar info@encryptionconsulting.com om te onderzoeken hoe we uw certificaatinfrastructuur kunnen verbeteren om te voldoen aan de eisen van de huidige zero-trustwereld.

- CRL-partitionering voor efficiënte intrekking op schaal

- Verwijdering van de 4KB-extensielimiet: meer beleidsflexibiliteit

- Verbeteringen in ADCS-auditregistratie voor dieper inzicht in beveiligingsactiviteiten

- Nieuwe velden in gebeurtenis-ID 4886 - Certificaataanvraag ontvangen

- Nieuwe velden in gebeurtenis-ID 4887 – Certificaat uitgegeven

- Nieuwe velden in gebeurtenis-ID's 4886 tot en met 4889 – Algemene verbeteringen

- Bijgewerkte ADCS-hardingsrichtlijnen van Microsoft

- Operationele overwegingen voor ondernemingen

- Hoe encryptieconsultancy kan helpen

- Bent u klaar om uw ADCS-omgeving te beveiligen en te moderniseren?